在企业级(B端)产品设计中,权限系统是确保信息安全与业务流程顺畅的关键基础设施。一个设计良好的权限系统不仅能有效管理用户访问范围,还能支撑信息系统的长期稳定运行与高效维护。本文将围绕B端产品权限系统的核心设计原则与信息系统运行维护服务的协同关系展开探讨。

一、权限系统的核心设计原则

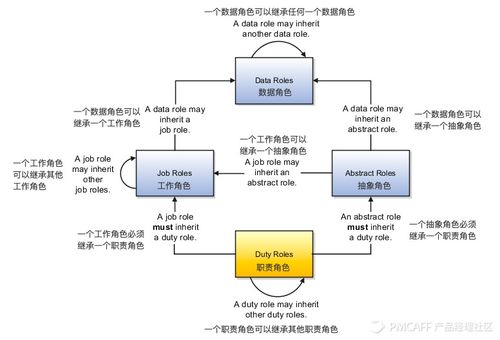

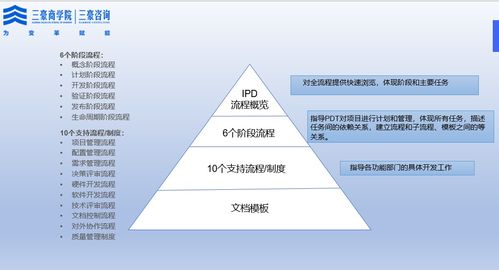

1. 基于角色的访问控制(RBAC)模型

RBAC是目前B端产品最主流的权限管理模型,通过“用户-角色-权限”的三层映射,实现灵活且可扩展的权限分配。角色应根据组织架构与岗位职责定义(如管理员、普通用户、审计员等),权限则细分为功能权限(如增删改查操作)与数据权限(如仅查看本部门数据)。设计时需注意角色粒度的平衡,避免角色过多导致管理复杂,或过少导致权限冗余。

2. 权限最小化原则

遵循“最小必要权限”原则,即用户仅被授予完成工作所必需的权限。这不仅能降低误操作或数据泄露风险,也为后续运维中的权限审计提供清晰基线。例如,财务人员无需访问研发代码库,而运维人员可能只需系统监控权限而非配置修改权。

3. 动态权限与上下文控制

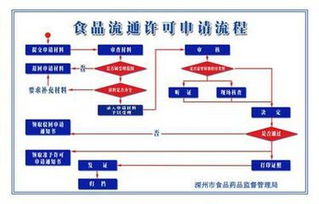

在复杂业务场景中,权限需结合上下文动态调整。例如,销售主管在审批流程中临时获得更高数据查看权,任务结束后权限自动回收。此类设计需与业务流程深度集成,并确保变更记录可追溯。

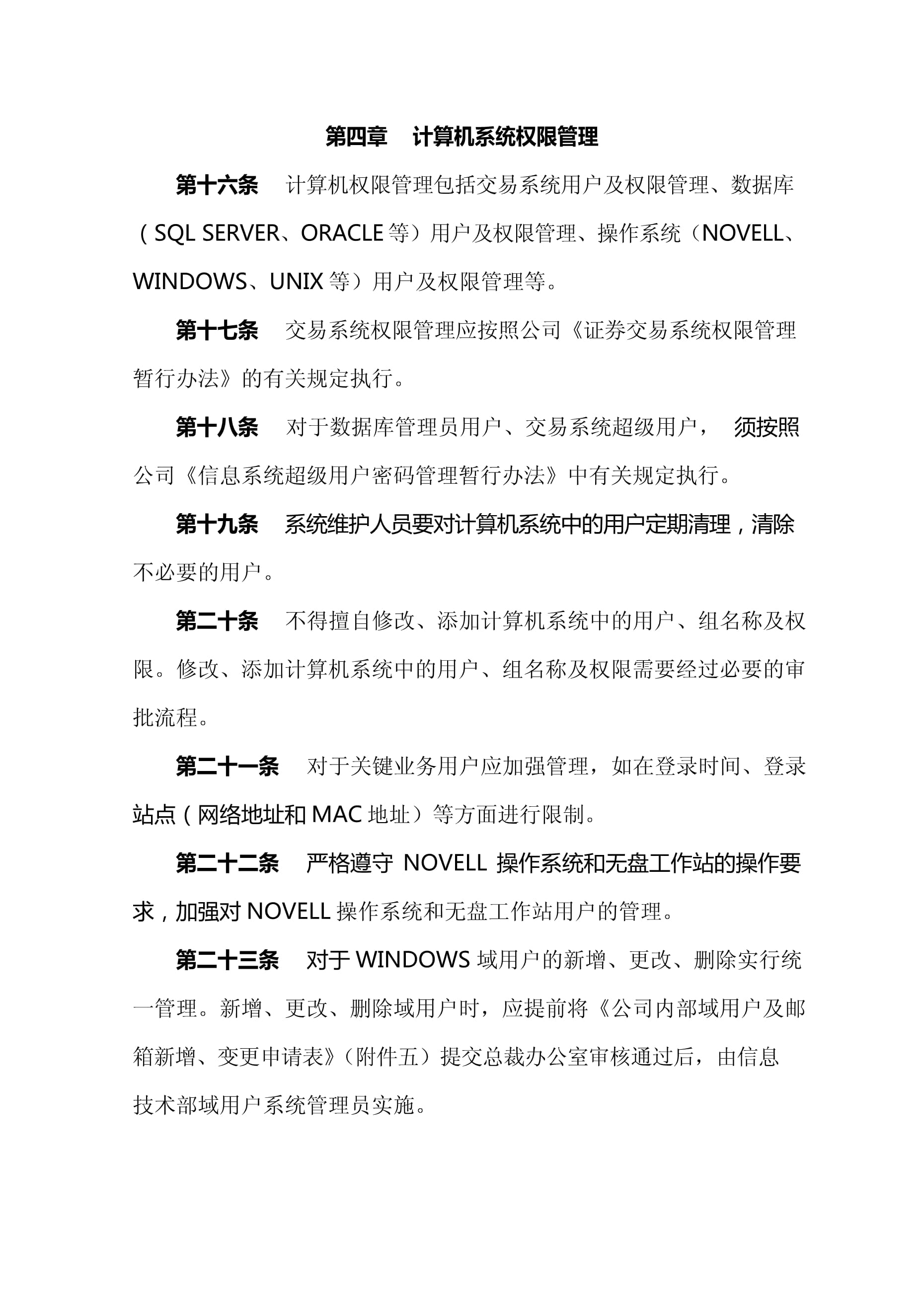

4. 可视化配置与实时生效

提供直观的权限管理界面,允许管理员通过拖拽、勾选等方式配置权限。权限变更应尽可能实时生效,避免因同步延迟引发业务中断。对于敏感权限修改(如超级管理员变更),需增加二次验证或审批流程。

二、权限系统与运维服务的协同设计

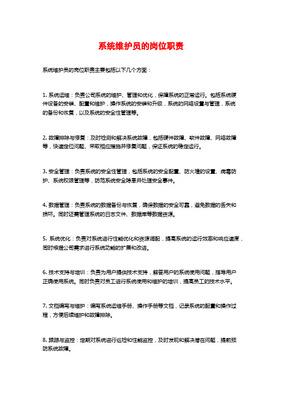

1. 运维视角的权限分层设计

信息系统运行维护涉及日常监控、故障处理、系统升级等多层次操作,权限系统需针对不同运维场景设计专用角色:

- 监控角色:仅查看系统日志与性能指标,无修改权限;

- 操作角色:可执行重启服务、清理缓存等常规维护;

- 管理角色:负责配置变更与版本部署;

- 审计角色:独立监督所有运维操作日志。

通过分层隔离,既能保障运维效率,又能满足安全合规要求。

2. 权限变更的运维联动机制

权限调整(如员工转岗)需触发自动化运维流程:

- 自动同步至身份管理系统(如LDAP/AD);

- 更新相关系统的访问控制列表(ACL);

- 记录变更日志并通知安全团队;

- 对敏感权限发起定期复核任务。

这种联动能减少人工操作失误,提升运维响应速度。

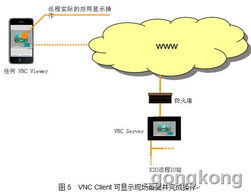

3. 故障场景的应急权限管理

为应对系统故障或安全事件,权限系统应预设“应急模式”:

- 临时授予运维人员更宽权限以快速排障;

- 自动记录应急操作并限时回收权限;

- 与备份恢复流程结合,确保权限数据不丢失。

需定期开展应急权限演练,验证流程有效性。

三、运维服务中的权限治理实践

1. 权限生命周期管理

从员工入职、在岗调整到离职,权限需实现全周期自动化管理:

- 入职时根据岗位自动分配基础权限;

- 在岗期间通过定期审计发现异常权限(如长期未使用的冗余权限);

- 离职时自动回收所有权限并保留操作记录。

运维团队可通过仪表盘监控权限分布与风险指标。

2. 日志审计与合规支撑

权限系统需完整记录所有授权、使用及变更事件,并与运维监控平台集成:

- 操作日志关联用户、时间、IP地址等上下文信息;

- 支持实时告警(如非工作时间访问核心数据);

- 生成合规报告,满足等保、GDPR等法规要求。

运维人员可利用日志快速定位越权操作或攻击行为。

3. 灰度发布与权限验证

在系统升级或新功能上线时,权限变更应遵循灰度发布原则:

- 先在小范围用户群测试新权限逻辑;

- 结合A/B测试验证权限设计的业务影响;

- 通过运维监控确认无异常后全量发布。

此过程能有效降低因权限问题导致的系统故障风险。

四、

B端产品的权限系统设计与信息系统运行维护服务是相辅相成的整体。优秀的权限架构需以RBAC模型为基础,贯彻最小化原则,并具备动态扩展能力;它必须深度融入运维流程,实现权限的自动化治理、应急联动与合规支撑。随着零信任架构、AI驱动权限推荐等技术的发展,权限系统将进一步向智能化、自适应演进,为B端产品的安全与稳定运行提供更坚实的基石。

(注:实际设计中需结合具体业务场景与技术栈进行调整,本文所述为通用性实践参考。)